Oltre ai grandi "data breach" ci sono i piccoli leaks, numericamente molto più importanti

di Michele Pinassi*

“La bomba atomica… Se solo l’avessi saputo, avrei fatto l’orologiaio.” (Albert Einstein)

SIENA. Sabato mattina d’inizio ottobre. Come ogni giorno, un controllo sul feed RSS di un noto market di compravendita dei leaks, dati riservati rubati e rivenduti per gli scopi più disparati (dalla pubblicità mirata agli attacchi BEC ai furti d’identità, tanto per fare qualche esempio).

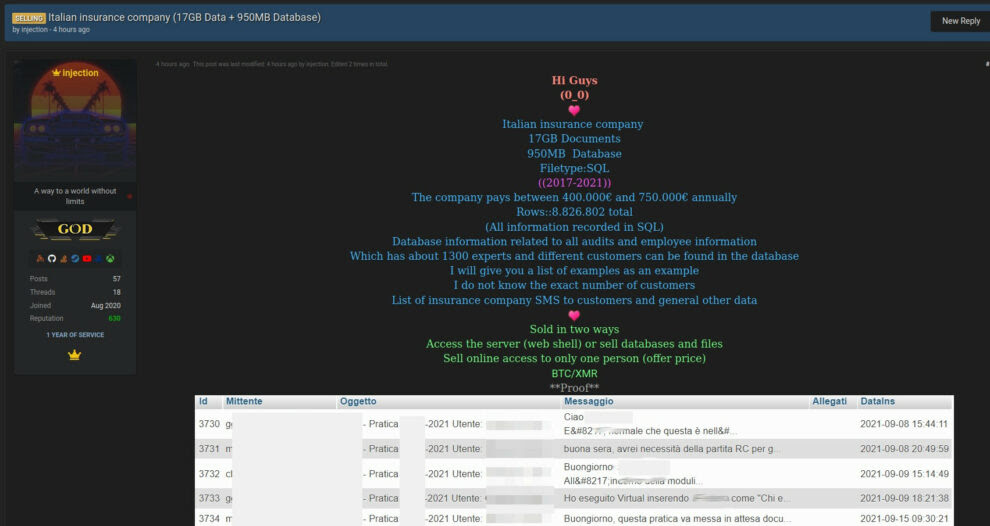

Una voce richiama la mia attenzione: “Italian insurance company (17GB Data + 950MB Database)”, dove un attore dichiara di essere in possesso di 17 GByte di documenti e un database di 950 MB di dati assicurativi. È solo uno dei tanti esempi, l’ultimo in ordine di tempo, di vendite dei dati riservati di PMI italiane: tanti piccoli “tesoretti” (PII, credenziali, dati di profilazione…) d’impatto marginale ma che, se presi nel loro complesso, rivelano uno scenario inquietante sul modo con cui vengono protetti i nostri dati.

Del resto, una piccola/piccolissima PMI difficilmente ha le risorse e le competenze di cybersec e privacy necessarie per garantire la sicurezza dei dati (competenze che, tra l’altro, sono rare anche in contesti più grandi…), mancando spesso anche la consapevolezza stessa dei rischi e delle conseguenze da un utilizzo “leggero” degli strumenti informatici. Conseguenze che possono, nel peggiore dei casi, anche compromettere la business continuity aziendale e portare, come purtroppo già accaduto, al fallimento dell’azienda stessa.

La mia idea è che siamo in un vuoto culturale molto pesante relativo all’ambito cyber, in un contesto dove però gli aspetti cyber rivestono un ruolo molto forte per le attività economiche, culturali, sociali della nostra società: l’esplosione di Internet e dei social network in moltissimi ambiti della nostra quotidianità, insieme all’evoluzione delle minacce connesse all’uso della Rete, è stata talmente veloce e repentina da non dare il tempo alla collettività di comprenderne a pieno i rischi, affidandosi –erroneamente– a una idea romantica d’infallibilità della tecnologia.

Idea pericolosa, perché scarica l’intera responsabilità di corretto funzionamento alla tecnologia (es. il firewall, il router, l’antivirus…), ignorando che la sicurezza dei dati e delle infrastrutture passa anche e soprattutto da metodologie e protocolli attuati dal personale demandato all’uso delle stesse. È soprattutto questione di “cultura”, quindi, non solo di “tecnologia”. Aspetti culturali che faticano a penetrare in molte fasce della popolazione, soprattutto quella meno avvezza all’uso della tecnologia stessa, e quindi più esposta alle molte truffe e attacchi del mondo virtuale.

Sono molti i report che sottolineano questo aspetto, tra cui il NIST “2020 Cybersecurity and Privacy Annual Report” recentemente pubblicato, dove la “Cybersecurity Awareness and Education” assume un ruolo prioritario per le strategie di cyberdefense.

Ma è il DBIR 2021 (Data Breach Investigation Report) di Verizon a far davvero tremare le vene ai polsi, quando viene evidenziato il ruolo del “fattore umano” (85%) negli incidenti analizzati.

Ecco quindi che crollano molti dei mantra che mainstream e classe politica stanno proponendo da tempo: il problema non è (solo ed esclusivamente) tecnologico, ma (anche e soprattutto) umano. E senza intervenire adeguatamente su questo fattore, nessuna soluzione potrà mai garantire adeguata sicurezza.

Quindi, concludendo, il miglioramento della sicurezza delle infrastrutture tecnologiche, grandi o piccole che siano, non può che passare attraverso tre elementi: formazione, formazione e formazione. Per tutti. Perché l’alternativa che vedo, purtroppo, è solo una: l’insopportabile restrizione delle nostre libertà, anche digitali.